Hoje em dia, algumas empresas de tecnologia parecem mais preocupadas em como aumentar a base de usuários, do que proteger seus servidores ou manter os dados do usuário privados.

Vimos OnePlus e Xiaomi operando gateways de pagamentos não seguros, mas agora foi descoberto que o servidor Truecaller Pay também estava abertamente acessível até um tempo atrás.

Conforme relatado pelo Redditor always_say_this, ele estava mexendo e encontrar um servidor vulnerável que estava sendo usado para transações Truecaller Pay. Assim que tiver acesso a este servidor, você poderá ver essencialmente todas as transações que foram concluídas usando o Truecaller Pay baseado em UPI.

Todos os seus dados estão acessíveis

A maior preocupação, no entanto, não era que você pudesse ver cada transação, em vez disso, era que os dados pessoais - relacionados à transação - estavam amplamente disponíveis para qualquer pessoa acessar. Você pode ver o seguinte por meio da brecha no servidor:

- Endereço de pagamento virtual UPI do remetente e do destinatário,

- Números de conta

- Saldo da conta do remetente,

- Status da transação - sucesso ou falha,

- Detalhes do dispositivo - IMEI e endereço IP

Este é um grave erro de segurança por parte da empresa, que foi imediatamente informada sobre a brecha pelo Redditor ontem à noite.

A Truecaller então divulgou um comunicado oficial (no Twitter) dizendo que era apenas um servidor de teste que estava sendo "usado para provisionamento experimental de novos serviços" e nenhum dado foi violado.

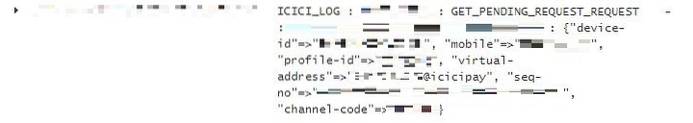

Mas, sempre_says_isso não estava pronto para desistir e respondeu que o servidor ainda estava muito ativo e funcionando. Ele incluiu a prova de que não era um servidor de teste, pois era possível ver claramente a 'produção' destacada na captura de tela que ele postou. Então, decidimos entrar em contato com ele para nos aprofundarmos nas implicações de segurança dessa brecha.

O servidor agora está com patch

Enquanto discutíamos as implicações dessa lacuna, Truecaller confirmou que corrigiu a vulnerabilidade. A empresa disse que o servidor está realmente em produção (significa que todos os serviços estão sendo executados nele), mas todos os dados que você vê não são de transações do mundo real.

Eles adicionam isso é um ambiente de teste, que é o principal motivo para o UPI ID na imagem anexada ser @icicipay e não @icici. Se o servidor estivesse mostrando detalhes da transação do mundo real, o último teria sido usado no VPA. Truecaller adicionalmente adicionado,

@icici é o usado na versão atual do Truecaller, então é por isso que dizemos que @icicipay está atualmente em um ambiente de teste. Os logs que você acessa pertencem a um serviço em desenvolvimento que ainda deve ser reforçado com a segurança da classe do banco.

Embora gostaríamos de elogiar a Truecaller por corrigir esse problema em 24 horas, a questão é por que a empresa testaria novos serviços em um servidor não seguro. Como o cenário digital do país está crescendo exponencialmente, os padrões de segurança cibernética também precisam ser atualizados para manter nossos dados pessoais protegidos. Felizmente, agora não há nada com que se preocupar em termos de Truecaller Pay e você pode usá-lo sem preocupações.

Gadgetshowto

Gadgetshowto