O mundo dos computadores lá fora sempre teve uma luta entre o bem e o mal. Enquanto as forças boas tentam manter os crackers e malwares sob controle, as forças más sempre surgem com algo mais maligno do que antes, algo mais imparável e mais difícil de quebrar. Ransomware é um tipo especial de malware, mas ao contrário de outros malwares que simplesmente agem como ladrões para roubar seus dados, ou ladrões que apagam seus dados, esse malware é inteligente. Ele age como um sequestrador e mantém seu sistema sequestrado, até que você pague um resgate, algum dinheiro, para libertar seu sistema de volta.

O que é Ransomware?

Ransomware é um tipo de malware inteligente, mas ao contrário de outro malware que apenas corrompe, exclui arquivos ou faz algum outro comportamento suspeito, esse malware bloqueia seu sistema, arquivos e aplicativos e exige dinheiro de você, se você quiser recuperá-los. Eu disse inteligente porque esse malware ajuda diretamente o invasor a ganhar dinheiro. Outros tipos de malwares, como vírus, cavalos de troia, etc., simplesmente corrompem o sistema ou roubam alguns dados confidenciais, mas raramente resultam em algum benefício monetário para o invasor (a menos que o malware roube algumas informações confidenciais, como números de cartão de crédito, etc.).

A Origem do Ransomware

Inicialmente, o ransomware era muito popular na Rússia, infectando milhares de sistemas de computador e se espalhando como um incêndio. Esse tipo de malware é mais difícil de detectar, pois podem vir como pequenos programas inofensivos anexados a softwares disponíveis gratuitamente na internet. A maioria deles pode entrar no seu sistema através de arquivos do sistema já infectado, anexos de e-mail ou de malware já existente.

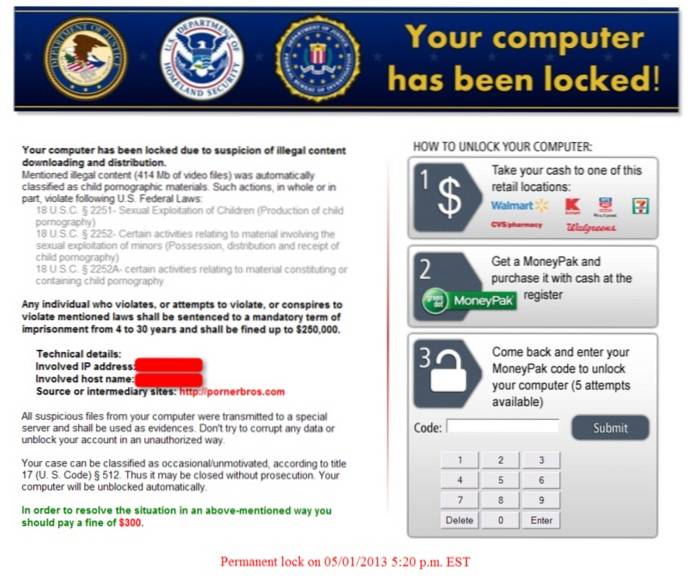

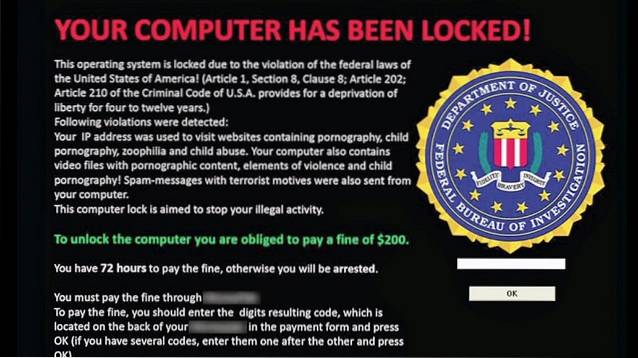

Depois que o ransomware encontra seu host, ele começa a atacar, bloqueando o acesso do usuário a arquivos, pastas, configurações do sistema ou aplicativos. Ao tentar abrir esses arquivos e programas, o usuário recebe a mensagem de que eles foram bloqueados e não podem ser abertos a menos que o usuário concorde em pagar uma quantia. Normalmente, há também uma maneira de entrar em contato com os invasores que podem estar em alguma outra parte do mundo, controlando diretamente o seu sistema.

Tipos de ransomware

Ransomwares são normalmente classificados em dois tipos, criptografar ransomware e ransomware sem criptografia.

Ransomware criptografado são aqueles que criptografam os arquivos, programas, etc. do seu sistema e exigem um resgate para descriptografá-los. Normalmente, a criptografia é feita usando um algoritmo de hash forte que pode levar vários milhares de anos para um PC de mesa normal quebrá-los. Portanto, a única maneira de o usuário recuperar seus arquivos é fornecendo o valor do resgate e obtendo a chave de desbloqueio. Este é o ransomware mais prejudicial por seu mecanismo de ataque puro.

Outro tipo de ransomware é aquele sem criptografia. Este não criptografa seus arquivos, mas bloqueia o acesso a eles e mostra mensagens irritantes quando você tenta acessá-los. Este é um ransomware menos prejudicial e o usuário pode facilmente se livrar deles fazendo backup de arquivos importantes e instalando o sistema operacional novamente.

Exemplos de ataques de ransomware

Um dos ransomware recentes que causou mais danos foi em 2013, é conhecido como CryptoLocker. O cérebro por trás desse malware era um hacker russo chamado Evgeniy Bogache. O malware, quando injetado em um sistema host, verifica o disco rígido da vítima e tem como alvo extensões de arquivo específicas e as criptografa. Podem ser arquivos ou programas importantes de que o usuário realmente precisa, como documentos, programas ou chaves. A criptografia é feita usando um par de chaves RSA de 2048 bits, com a chave privada carregada para o servidor de comando e controle. O programa então ameaça o usuário de que ele irá deletar a chave privada, a menos que um pagamento na forma de bitcoins seja feito dentro de três dias.

Uma chave 2048 RSA é de fato uma grande proteção, e um PC de mesa normal levará vários milhares de anos para quebrá-la usando força bruta. O usuário, indefeso, concorda em pagar o valor para obter os arquivos de volta.

Estima-se que este O CryptoLocker Ransomware adquiriu pelo menos US $ 3 milhões antes de ser encerrado.

Embora isso seja muito dinheiro, outro ransomware com o nome de WinLock conseguiu obter $ 16 milhões em resgate. Embora não criptografe o sistema como o CryptoLocker, o que fez foi restringir o acesso do usuário ao aplicativo e, em vez disso, mostrar imagens pornográficas. O usuário foi então forçado a enviar um SMS com tarifa premium, custando cerca de US $ 10 para obter um código para desbloquear o ransomware.

Todos esses ataques ocorreram em 2013.

No entanto, o ataque mais recente foi por uma forma atualizada de ransomware, chamada CryptoWall 2.0. De acordo com um relatório do New York Times, este ransomware atacou PCs de uma forma semelhante ao CryptoLocker e atacou arquivos especialmente importantes no sistema da vítima, como recibos de impostos, contas etc. Em seguida, exigiu um resgate de $ 500. O preço do resgate dobrou após uma semana e, mais uma semana depois, a chave de desbloqueio foi excluída.

Recentemente, de acordo com alguns relatórios, o CryptoWall foi atualizado para a versão 3.0 e, aparentemente, tornou-se mais perigoso do que nunca. Esta versão do CryptoWall criptografa os arquivos do usuário por um sistema de varredura inteligente, e então gera um link exclusivo para o usuário. Como uma proteção para preservar o anonimato dos atacantes e tornar as agências governamentais mais difíceis de prendê-los, este ransomware não está apenas usando o Tor, mas também o I2P, o que torna muito difícil rastreá-los.

Embora possa parecer irônico, a CrytoWall tem um atendimento ao cliente muito bom. Como eles precisam manter uma reputação para conseguir mais e mais dinheiro, eles fornecem chaves de descriptografia para o usuário o mais rápido possível, geralmente horas após o resgate ter sido pago.

Outro grave incidente de ransomware aconteceu quando um estudante autista se enforcou após receber um e-mail de ransomware.

De acordo com esse relatório, o adolescente recebeu um e-mail falso da polícia dizendo que foi pego navegando em sites ilegais e precisava pagar cem libras ou ser processado. O adolescente entrou em pânico e se enforcou, incapaz de enfrentar a tragédia.

Embora esses tipos de e-mail sejam comuns, é preciso ter certeza de que não se deve confiar neles, por mais oficiais que pareçam. Freqüentemente, eles levam o usuário a sites de phishing, onde o invasor consegue acessar as contas bancárias dos usuários e outras senhas importantes. A regra prática é as agências bancárias e as agências de aplicação da lei nunca pedirão credenciais privadas ou pagamentos pela Internet. Portanto, se você receber esses e-mails, há uma boa chance de que sejam uma farsa. Você sempre pode ligar obtendo o número oficial para saber se eles realmente lhe deram esse aviso.

O ransomware é uma boa aposta para chapéus pretos porque geralmente há muito dinheiro que pode ser obtido apenas com a criação de pequenos programas que bloqueiam ou criptografam o seu sistema de alguma forma. Embora sejam mais populares na plataforma Windows, alguns outros sistemas operacionais como o OS X também são afetados por ransomware, como um em julho de 2013 que bloqueou o navegador do usuário e o acusa de baixar pornografia.

Vários relatórios sugerem que os ataques de ransomware estão aumentando dia a dia. Eles são propagados principalmente por e-mails de spam, geralmente chegando como anexos. Os usuários da Internet realmente precisam ter cuidado ao navegar em sites não oficiais e abrir esses e-mails.

Por que é difícil pegar hackers Ransomware?

A maior parte do ransomware se origina de países pós-soviéticos, como a Rússia. Embora essas pessoas exijam resgate, o pagamento é em forma de bitcoins, uma cripto-moeda descentralizada conhecida por seu anonimato e por não deixar rastros. Além disso, como os hackers são de origem estrangeira, diplomaticamente é difícil convencer governos estrangeiros a tomar medidas contra eles.

Como nos protegemos contra Ransomware?

Como diz o velho ditado, é melhor prevenir do que remediar. Então, como alguém se protege de ransomware?

Bem, a maneira mais fácil seria ter um antivírus ou antimalware instalado no sistema e mantê-lo sempre atualizado. Embora os antivírus gratuitos sejam muito bons, não se deve hesitar em obter um pago para melhor proteção. Além disso, certifique-se de não baixar programas suspeitos da Internet. Ao baixar programas, sempre baixe de sites oficiais e não de sites de terceiros não confiáveis. E lembre-se sempre, mantenha um backup de todos os arquivos importantes. Com isso você pode configurar e esquecer os programas de backup disponíveis, é realmente fácil e sem complicações ter um programa de backup. Você também pode fazer upload ou sincronizar os arquivos no Google Drive / Dropbox etc, para que não apenas tenha um backup, mas também possa acessar esses arquivos de onde você estiver.

Lembre-se de que um ponto a tempo economiza nove. Melhor prevenir do que remediar.

Como remover malware ransomware?

Anteriormente, a única maneira de se livrar do malware de ransomware criptografado era pagar aos invasores ou aceitar que os arquivos foram perdidos para sempre. No entanto, atualmente alguns pesquisadores de segurança de computador criaram programas que permitirão aos usuários descriptografar seus arquivos de discos rígidos sem pagar resgate. Como este site, ele permite que os usuários carreguem um arquivo criptografado não confidencial em seu site e digitem um endereço de e-mail. Após a descriptografia bem-sucedida, o site enviará a você por e-mail a chave privada junto com instruções sobre como remover cryptolocker do seu disco rígido.

O programa foi desenvolvido pela FireEye e FoxIT, e usou métodos de engenharia reversa para quebrar o CryptoLocker. Como segue a regra, cada coisa criptografada pode ser descriptografada, isso leva tempo. Parece que as boas forças da ciência da computação não estão perdendo, afinal.

VEJA TAMBÉM: 10 principais aplicativos antivírus para smartphones Android

Gadgetshowto

Gadgetshowto