Como o Linux é um projeto de código aberto, é difícil encontrar falhas de segurança em seu código-fonte, já que milhares de usuários continuam verificando e consertando ativamente o mesmo. Devido a essa abordagem proativa, mesmo quando uma falha é descoberta, ela é corrigida imediatamente. É por isso que foi tão surpreendente quando um exploit foi descoberto no ano passado que escapou da devida diligência rigorosa de todos os usuários nos últimos 9 anos. Sim, você leu certo, embora o exploit tenha sido descoberto em outubro de 2016, ele existia dentro do código do kernel do Linux desde os últimos 9 anos. Este tipo de vulnerabilidade, que é um tipo de bug de escalonamento de privilégios, é conhecido como vulnerabilidade Dirty Cow (número de catálogo do bug do kernel do Linux - CVE-2016-5195).

Embora essa vulnerabilidade tenha sido corrigida para o Linux uma semana após sua descoberta, ela deixou todos os dispositivos Android vulneráveis a essa exploração (o Android é baseado no kernel do Linux). O Android corrigido veio em dezembro de 2016, no entanto, devido à natureza fragmentada do ecossistema Android, ainda existem muitos dispositivos Android que não receberam a atualização e permanecem vulneráveis a ela. O que é mais assustador é que um novo malware Android apelidado de ZNIU foi descoberto alguns dias atrás e está explorando a vulnerabilidade Dirty Cow. Neste artigo, daremos uma olhada em profundidade na vulnerabilidade de Dirty Cow e como ela está sendo abusada no Android por malware ZNIU.

O que é vulnerabilidade de vaca suja?

Como mencionado acima, a vulnerabilidade de vaca suja é um tipo de exploração de escalonamento de privilégios que pode ser usado para conceder privilégio de superusuário para ninguém. Basicamente, ao usar esta vulnerabilidade, qualquer usuário com más intenções pode conceder a si mesmo um privilégio de superusuário, tendo assim um acesso root completo ao dispositivo da vítima. Obter o acesso root ao dispositivo da vítima dá ao invasor controle total sobre o dispositivo e ele pode extrair todos os dados armazenados no dispositivo, sem que o usuário se torne mais sábio.

O que é ZNIU e o que Dirty Cow tem a ver com ele?

ZNIU é o primeiro malware registrado para Android que utiliza a vulnerabilidade Dirty Cow para atacar dispositivos Android. O malware usa a vulnerabilidade Dirty Cow para obter acesso root aos dispositivos da vítima. Atualmente, foi detectado que o malware está escondido em mais de 1.200 jogos adultos e aplicativos pornográficos. No momento da publicação deste artigo, mais de 5.000 usuários em 50 países foram afetados por ele.

Quais dispositivos Android são vulneráveis ao ZNIU?

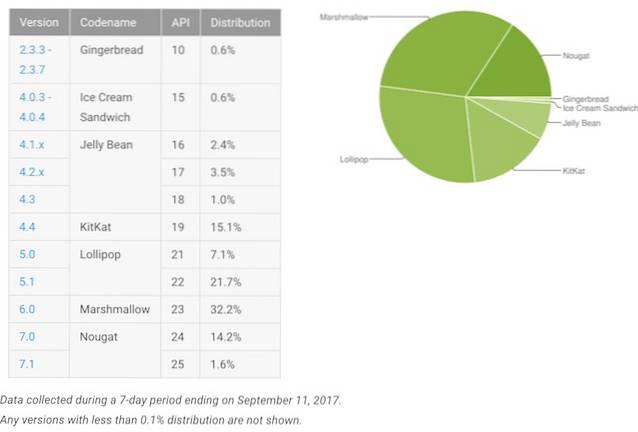

Após a descoberta da vulnerabilidade Dirty Cow (outubro de 2016), o Google lançou um patch em dezembro de 2016 para corrigir esse problema. No entanto, o patch foi lançado para dispositivos Android que estavam rodando no Android KitKat (4.4) ou acima. De acordo com o desmembramento da distribuição do sistema operacional Android pelo Google, mais de 8% dos smartphones Android ainda rodam em versões anteriores do Android. Daqueles que executam o Android 4.4 a Android 6.0 (Marshmallow), apenas os dispositivos que receberam e instalaram o patch de segurança de dezembro para seus dispositivos são seguros.

Muitos dispositivos Android têm potencial para serem explorados. No entanto, as pessoas podem se consolar com o fato de que ZNIU está usando uma versão um tanto modificada da vulnerabilidade de vaca suja e, portanto, descobriu-se que tem sucesso apenas contra os dispositivos Android que usam Arquitetura ARM / X86 de 64 bits. Ainda assim, se você for proprietário de Android, seria melhor verificar se você instalou o patch de segurança de dezembro ou não.

ZNIU: Como funciona?

Depois que o usuário faz o download de um aplicativo malicioso que foi infectado com malware ZNIU, ao iniciar o aplicativo, o O malware ZNIU entrará em contato e se conectará automaticamente ao seu comando e controle (C&C) servidores para obter quaisquer atualizações, se disponíveis. Depois de se atualizar, ele usará o exploit de escalonamento de privilégios (Dirty Cow) para obter o acesso root ao dispositivo da vítima. Assim que tiver acesso root ao dispositivo, ele irá colher as informações do usuário do dispositivo.

Atualmente, o malware está usando as informações do usuário para entrar em contato com a operadora de rede da vítima, fingindo ser o próprio usuário. Uma vez autenticado, ele realizará Micro-transações baseadas em SMS e cobrar o pagamento por meio do serviço de pagamento da operadora. O malware é inteligente o suficiente para excluir todas as mensagens do dispositivo após as transações terem ocorrido. Assim, a vítima não tem ideia sobre as transações. Geralmente, as transações são realizadas por valores muito pequenos ($ 3 / mês). Esta é outra precaução tomada pelo invasor para garantir que a vítima não descubra as transferências de fundos.

Após rastrear as transações, verificou-se que o o dinheiro foi transferido para uma empresa fictícia com base na China. Como as transações baseadas em operadoras não estão autorizadas a transferir dinheiro internacionalmente, apenas os usuários afetados na China sofrerão com essas transações ilegais. No entanto, os usuários fora da China ainda terão o malware instalado em seu dispositivo, que pode ser ativado a qualquer momento remotamente, tornando-os alvos potenciais. Mesmo que as vítimas internacionais não sofram com transações ilegais, a porta dos fundos dá ao invasor a chance de injetar mais código malicioso no dispositivo.

Como se salvar do malware ZNIU

Escrevemos um artigo completo sobre como proteger seu dispositivo Android contra malware, que você pode ler clicando aqui. O básico é usar o bom senso e não instalar aplicativos de fontes não confiáveis. Mesmo no caso do malware ZNIU, vimos que o malware é entregue ao celular da vítima quando ela instala aplicativos pornográficos ou de jogos para adultos, que são feitos por desenvolvedores não confiáveis. Para se proteger contra esse malware específico, certifique-se de que seu dispositivo esteja no patch de segurança atual do Google. A exploração foi corrigida com o patch de segurança de dezembro (2016) do Google, portanto, qualquer pessoa que tenha esse patch instalado está protegido contra o malware ZNIU. Ainda assim, dependendo do seu OEM, você pode não ter recebido a atualização, portanto, é sempre melhor estar ciente de todos os riscos e tomar as precauções necessárias de sua parte. Novamente, tudo o que você deve e não deve fazer para evitar que seu dispositivo seja infectado por um malware é mencionado no artigo que está vinculado acima.

CONSULTE TAMBÉM: Revisão do Malwarebytes For Mac: você deve usá-lo?

Proteja seu Android de ser infectado por malware

Nos últimos anos, houve um aumento nos ataques de malware ao Android. A vulnerabilidade de Dirty Cow foi uma das maiores explorações já descobertas e ver como o ZNIU está explorando essa vulnerabilidade é simplesmente horrível. O ZNIU é especialmente preocupante devido à extensão dos dispositivos que causa impacto e ao controle irrestrito que concede ao invasor. No entanto, se você estiver ciente dos problemas e tomar as precauções necessárias, seu dispositivo estará protegido contra esses ataques potencialmente perigosos. Portanto, primeiro certifique-se de atualizar os patches de segurança mais recentes do Google assim que obtê-los e, em seguida, fique longe de aplicativos, arquivos e links suspeitos e não confiáveis. O que você acha que se deve fazer para proteger seu dispositivo contra ataques de malware. Deixe-nos saber sua opinião sobre o assunto, colocando-os na seção de comentários abaixo.

Gadgetshowto

Gadgetshowto