Em meio ao medo do Coronavírus, que se originou no distrito de Wuhan, na China, há relatos de que e-mails dirigidos por bot-net estão usando a doença como um clickbait para espalhar um perigoso vírus trojan em computadores.

Em uma campanha, a IBM X-Force viu que e-mails maliciosos estão sendo enviados para usuários que contêm medidas de prevenção de infecção para o Coronavirus. Os e-mails estão sendo usados para espalhar o malvado trojan Emotet por regiões do Japão.

O Emotet é essencialmente um vírus trojan que se espalha principalmente por meio de e-mails de spam. A infecção pode vir por meio de um script malicioso, arquivos de documentos habilitados para macro ou um link malicioso. Esses e-mails podem conter designs de marca familiares que os fazem parecer um e-mail legítimo. Uma vez que o trojan infecta o computador, pode roubar dados financeiros e bancários do usuário e se espalhar para outros dispositivos conectados.

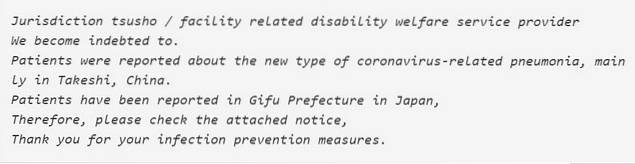

Agora, a maioria desses e-mails é escrita em japonês, o que sugere que as operadoras estão intencionalmente visando regiões que podem ser afetadas pelo surto da doença, sendo o Japão na Ásia. O conteúdo dos e-mails é intrigante e contém a data atual com a palavra japonesa para “notificação”. Isso faz com que os usuários cliquem e abram o conteúdo do e-mail sem pensar duas vezes.

Crédito: IBM X-Force

Crédito: IBM X-Force

“Os e-mails parecem ter sido enviados por um provedor de serviços de bem-estar para pessoas com deficiência no Japão,” de acordo com um artigo da IBM X-Force, divulgado esta semana. “O texto afirma resumidamente que houve relatos de pacientes com coronavírus na prefeitura de Gifu, no Japão, e exorta o leitor a ver o documento anexo.”

Outras iterações dos e-mails estão no mesmo idioma, mas alertam os usuários sobre relatos de infecção em outras prefeituras do Japão, incluindo Osaka e Tottori. Os e-mails também contêm um rodapé com um endereço de e-mail legítimo, número de telefone e fax da autoridade de saúde pública das respectivas prefeituras visadas.

Quando o usuário abre o e-mail, ele pode encontrar um documento anexado. O e-mail pede que o usuário abra e leia o documento anexado. Ao abrir o documento, surge uma mensagem do Office 365 que pede ao usuário para “habilitar o conteúdo”, se for aberto em uma visão protegida. Como a maioria dos ataques Emotet, se o anexo for aberto com macros habilitadas, um script de macro VBA ofuscado abre p Powershell e instala um downloader Emotet em segundo plano.

“As macros extraídas estão usando a mesma técnica de ofuscação que outros e-mails Emotet observados nas últimas semanas,”Analistas da IBM X-Force disseram.

Por outro lado, a Kaspersky viu várias campanhas de e-mail de spam surgindo nas últimas semanas, que contêm uma variedade de anexos com o tema coronavírus. Os arquivos maliciosos descobertos estavam ocultos sob a aparência de arquivos .PDF, .MP4 e .DOC sobre o coronavírus. Esses arquivos contêm várias ameaças que são capazes de modificar, bloquear, copiar, destruir dados do usuário e interferir na operação de redes de computadores, de acordo com a Kaspersky.

“À medida que as pessoas continuam preocupadas com sua saúde, podemos ver cada vez mais malware escondido em documentos falsos sobre o coronavírus sendo espalhado,”Escreveu Anton Ivanov, analista de malware da Kaspersky, no relatório.

Como o coronavírus continua a se espalhar, ele está causando pânico mundial. Pessoas preocupadas com sua saúde provavelmente abrirão esse tipo de e-mail para obter informações. Assim, os pesquisadores prevêem que os cibercriminosos irão capitalizar a situação usando o perigo para a saúde para espalhar vírus de computador em todo o mundo. Oh! A ironia.

Gadgetshowto

Gadgetshowto